High Velocity CEM Webinar: 8 Schritte zur Unternehmensresilienz und effektiven Notfallplanung

Nutzen Sie ein 8-Schritte-Framework, um Unternehmensresilienz durch effektive Notfallplanung aufzubauen. Identifizieren Sie Risiken, setzen Sie messbare Ziele und passen Sie sich Herausforderungen wie extremem Wetter, Regulierung, Cyberkriminalität und wirtschaftlicher Volatilität an. Dieses Webinar befähigt Fachleute, Störungen sicher zu bewältigen und gleichzeitig Compliance- und Ressourcenbeschränkungen zu berücksichtigen.

Unsere Experten sprechen über:

- Unternehmensrisiken

- Zielsetzung für Notfallplanung

- Fallstudien

- Durchführung einer Business Impact Analysis (BIA)

- Entwicklung Ihrer Notfallstrategie

- Fallstudien

- Implementierung einer zentralisierten SaaS-Plattform

- Testen und Verbessern Ihres Notfallplans

- Einbindung und Schulung von Stakeholdern

- Einhaltung von Compliance und Audit-Bereitschaft

Die Speaker

Stephanie Marjoram

Everbridge VP Business Continuity Product Marketing & Strategic Accounts

Andrew Witts

Everbridge VP Business Continuity Solutions

Jetzt registrieren

Über 6.500 Kunden weltweit vertrauen uns

On-Demand Webinar: Sicherheit und Resilienz stärken in einer Welt wachsender Risiken

Erfahren Sie, wie Sie mit einer fünfstufigen Resilienzstrategie die „wachsende Risikozone“ meistern. Das Webinar zeigt, wie proaktive Planung, Echtzeitüberwachung, effektive Krisenkommunikation und kontinuierliche Verbesserung Ihre Organisation widerstandsfähiger machen. Profitieren Sie von Experteneinblicken, praxisnahen Fallstudien und innovativen Tools wie das Dynamische Krisen- und Notfallmanagement (High Velocity CEM) – für mehr Sicherheit und Erfolg in unsicheren Zeiten.

Unsere Experten sprechen über:

- Die wachsende Risikozone: Wichtige Erkenntnisse

- Überblick über vernetzte Risiken und die Notwendigkeit proaktiver Resilienz

- Die fünfstufige Resilienzstrategie

- Fallstudien

- Experteneinblicke und Tools

Die Speaker

Tracy Reinhold

Everbridge Global Chief Security Officer

Lorenzo Marchetti

Everbridge Head of EMEA Public Affairs

Jetzt On-Demand ansehen

Über 6.500 Kunden weltweit vertrauen uns

Ein praktischer Leitfaden für Risikofachleute zur Bewältigung der vielfältigen Dimensionen der betrieblichen Widerstandsfähigkeit.

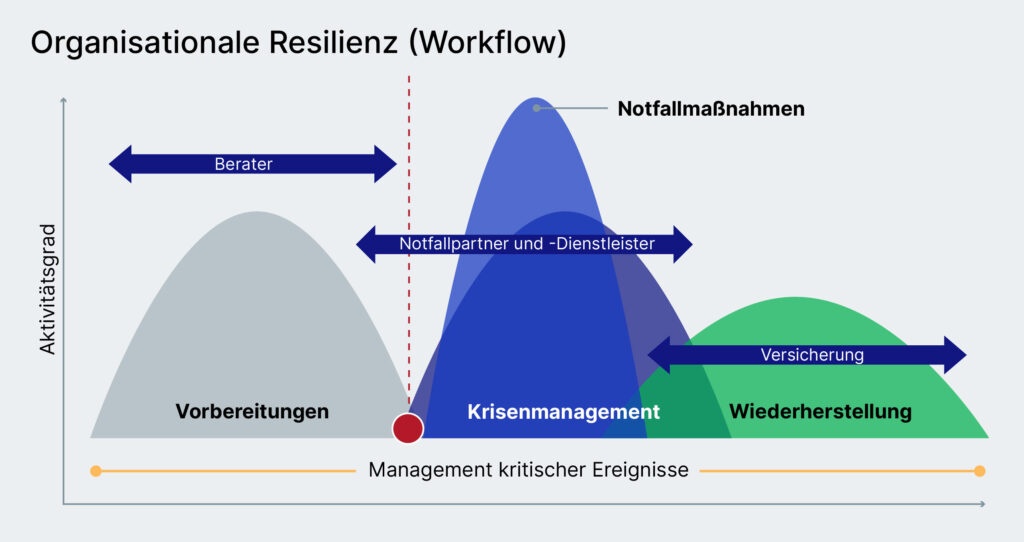

Operationelle Resilienz beschreibt die Fähigkeit eines Unternehmens, trotz Störungen kritische Geschäftsprozesse aufrechtzuerhalten. Dieser Begriff, wie von der Europäischen Bankenaufsichtsbehörde definiert, betont die Bedeutung, essenzielle Dienstleistungen auch inmitten von Herausforderungen wie Cyberangriffen, Naturkatastrophen, regulatorischen Änderungen oder Unterbrechungen von Lieferketten weiterhin bereitzustellen.

Im Unterschied zur organisatorischen Resilienz, die die allgemeine Anpassungsfähigkeit eines Unternehmens umfasst, konzentriert sich die operative Resilienz auf die Sicherstellung kritischer Abläufe. Ihre wachsende Relevanz ist der zunehmend vernetzten und komplexen Geschäftswelt geschuldet.

Warum operationelle Resilienz wichtig ist

Störungen sind in der heutigen Geschäftswelt unvermeidlich. Von immer ausgefeilteren Cyberbedrohungen über geopolitische Unsicherheiten bis hin zu Naturkatastrophen und einer hypervernetzten digitalen Welt – die Frage ist nicht, ob ein kritisches Ereignis eintritt, sondern wann. Die Fähigkeit, solche Vorfälle vorherzusehen und abzufedern, kann darüber entscheiden, ob ein Unternehmen erfolgreich durch die Krise navigiert oder erhebliche Verluste erleidet.

Neben finanziellen Folgen kann es den Ruf eines Unternehmens stark schädigen, wenn es in einer Krise nicht in der Lage ist, den Betrieb aufrechtzuerhalten. Beziehungen zu Kunden und Lieferanten könnten belastet werden – in manchen Branchen drohen sogar regulatorische Sanktionen. Gut vorbereitet zu sein, ist also nicht nur ein Vorteil, sondern eine Notwendigkeit.

Für Branchen wie Finanzdienstleistungen, Gesundheitswesen, Energie und Versorgungsunternehmen, Telekommunikation und Fertigungsindustrie können Unterbrechungen weitreichende Folgen haben. Operative Resilienz gewährleistet:

- Geschäftskontinuität auch unter widrigen Umständen

- Schutz kritischer Dienstleistungen für Kunden und Stakeholder

- Einhaltung gesetzlicher Anforderungen und Reduzierung des Risikos von Strafen

- Verbesserung des Unternehmensrufs und Förderung von Vertrauen und Loyalität

Letztendlich verschafft operative Resilienz Unternehmen nicht nur die Fähigkeit zu überleben, sondern auch zu prosperieren, wodurch sie wettbewerbsfähig bleiben – egal, welche Herausforderungen auftreten.

Wichtige Elemente der operativen Resilienz

Der Aufbau operativer Resilienz erfordert Fokus auf drei zentrale Bereiche: Menschen, Prozesse und Technologie.

Menschen

- Abteilungsübergreifende Zusammenarbeit: Teams aus IT, Sicherheit, Führung, Compliance und Betrieb müssen zusammenarbeiten, um potenzielle Schwachstellen zu identifizieren und Strategien zu entwickeln.

- Führung ist zentral: Führungskräfte müssen eine Kultur der Resilienz fördern, die proaktives Problemlösen und organisatorische Bereitschaft unterstützt.

Prozesse

- Schutz kritischer Geschäftsprozesse: Identifizieren Sie, welche Abläufe für den Betrieb unerlässlich sind, und entwerfen Sie Schutzmaßnahmen, um diese aufrechtzuerhalten.

- Flexibilität ist entscheidend: Arbeitsabläufe müssen anpassungsfähig sein, um unvorhergesehene Herausforderungen oder sich entwickelnde Risiken zu bewältigen

Technologie & Systeme

- Starke IT-Infrastruktur ist unerlässlich: Dazu gehören Cybersicherheitsmaßnahmen, Notfallwiederherstellungspläne und zuverlässige Datensicherungssysteme.

- Moderne Tools bieten Echtzeit-Einblicke: Technologien wie Künstliche Intelligenz können helfen, Schwachstellen zu überwachen und potenzielle Störungen vorherzusagen.

Schritte zum Aufbau operativer Resilienz

Die Umsetzung der operativen Resilienz beginnt mit konkreten Maßnahmen, die Unternehmen heute ergreifen können.

Risiken und Schwachstellen bewerten

- Führen Sie umfassende Risikobewertungen durch, um potenzielle Bedrohungen zu identifizieren.

- Erfassen Sie Abhängigkeiten in den Abläufen, einschließlich Drittanbieter und Lieferketten.

Reaktionsrahmen erstellen

- Entwickeln Sie Notfallpläne, die klare Schritte zum Umgang mit unvorhergesehenen Störungen vorgeben.

- Testen Sie diese Rahmenwerke regelmäßig durch Übungen und Simulationen, um während Stresssituationen einsatzbereit zu sein.

Resilienz in strategische Entscheidungen einbinden

- Richten Sie die operative Resilienz an den Unternehmenszielen, Risikomanagementstrategien und der Notfallplanung aus.

- Machen Sie kontinuierliche Anpassung zur Priorität, da sich Risiken und operative Umfelder ständig verändern.

Kontinuierliche Verbesserung

- Verfolgen Sie die Leistung mithilfe von KPIs, die speziell für Resilienz entwickelt wurden, und optimieren Sie Strategien entsprechend.

- Bleiben Sie über neue Risiken und Branchenentwicklungen auf dem Laufenden, die neue Ansätze erfordern könnten.

Operative Resilienz vs. Geschäftskontinuität

Auch wenn operative Resilienz und Geschäftskontinuität oft miteinander verwechselt werden, sind sie unterschiedliche Ansätze:

- Operative Resilienz verfolgt einen übergreifenden, proaktiven Ansatz. Sie berücksichtigt nicht nur interne Abläufe, sondern auch externe Abhängigkeiten, regulatorische Anforderungen (wie DORA im Finanzdienstleistungsbereich) und langfristige Risiken

- Geschäftskontinuität hingegen setzt auf reaktive Maßnahmen, wie vorab definierte Pläne, die eine schnelle Wiederherstellung nach Störungen priorisieren. Ziel ist es, Ausfallzeiten zu minimieren und den Betrieb so schnell wie möglich wiederherzustellen

Beide Disziplinen beruhen auf abteilungsübergreifender Zusammenarbeit, legen Wert auf die Identifizierung kritischer Geschäftsprozesse und erfordern regelmäßige Tests. Operative Resilienz baut jedoch auf der Geschäftskontinuität auf, indem sie die Anpassungsfähigkeit an künftige Herausforderungen sicherstellt.

Die Zukunft der operativen Resilienz

Die Zukunft der operativen Resilienz liegt in proaktiver Planung und kontinuierlicher Verbesserung. Um wettbewerbsfähig zu bleiben, müssen Unternehmen Risiken antizipieren und Resilienz in ihre täglichen Strategien integrieren.

Das bedeutet, Zusammenarbeit in Abteilungen zu fördern, fortschrittliche Technologien zu nutzen und Resilienz mit den Zielen der Organisation auszurichten. Durch die Kombination von operativer Resilienz und Geschäftskontinuität positionieren sich Unternehmen, um turbulente Bedingungen zu überstehen und zukünftigen Herausforderungen entschlossen zu begegnen.

Jetzt ist die Zeit zu handeln. Resilienz-Experten sollten das operative Resilienz-Framework Ihrer Organisation bewerten, Schwachstellen identifizieren und strategische Schritte zur Stärkung entlang DORA und anderer zentraler Gesetzmäßigkeiten unternehmen.

Operative Resilienz als auch die organisatorische Resilienz sind künftig nicht nur Priorität – sondern eine geschäftliche Notwendigkeit.

Nutzen Sie die Everbridge-Lösungen, um Ihre Reaktion auf die kommenden EU-Vorschriften zu optimieren, einschließlich NIS2, DORA und des Cyber Resilience Act. Verbessern Sie Ihre Compliance und stärken Sie Ihre Cyberabwehr.

In einer zunehmend vernetzten Welt kann die Bedeutung robuster Cybersicherheitsmaßnahmen nicht hoch genug eingeschätzt werden. Die Europäische Union (EU) hat mehrere Vorschriften eingeführt, um die Cybersicherheit in den Mitgliedstaaten zu verbessern. Diese EU-Richtlinien und -Verordnungen umfassen die Richtlinie über Maßnahmen für ein hohes gemeinsames Sicherheitsniveau in der Union (NIS2), das Gesetz über digitale operationelle Resilienz (DORA) und das Cyber Resilience Act (CRA).

Dieser Blogbeitrag erläutert, wie Everbridge-Lösungen Sicherheits-, Risiko- und Compliance-Teams dabei unterstützen können, diese Vorschriften einzuhalten und ihre Cybersicherheitslage in der Organisation auf operativer Ebene zu verbessern.

Überblick über die Vorschriften: NIS2, CRA und DORA

NIS2

Die NIS2-Richtlinie (Richtlinie (EU) 2022/2555) zielt darauf ab, ein hohes gemeinsames Niveau der Cybersicherheit in der EU zu erreichen. Die Verordnung trat am 16. Januar 2023 in Kraft, und die Mitgliedstaaten haben bis zum 17. Oktober 2024 Zeit, ihre Maßnahmen in nationales Recht umzusetzen. Es erfordert von den Mitgliedstaaten die Annahme nationaler Cybersicherheitsstrategien und die Benennung zuständiger Behörden, Cyber-Krisenmanagementbehörden und Computer-Sicherheitsvorfall-Teams. Es setzt auch strengere Sicherheitsanforderungen durch, einschließlich der Meldung von Sicherheitsvorfällen und der Zusammenarbeit zwischen den Mitgliedstaaten. Folglich müssen Unternehmen, die in diesen Sektoren tätig sind, ihre Datenschutzmaßnahmen und ihre Fähigkeiten zur Reaktion auf Vorfälle stärken, andernfalls drohen ihnen schwere finanzielle Sanktionen.

DORA

Das Gesetz über digitale operationelle Resilienz (Verordnung (EU) 2022/2554) löst ein wichtiges Problem in der EU-Finanzregulierung. Vor DORA haben Finanzinstitute die Hauptkategorien des operationellen Risikos hauptsächlich durch die Zuweisung von Kapital verwaltet, aber sie haben nicht alle Komponenten der operationellen Resilienz gemanagt. Mit DORA sind Finanzorganisationen nun verpflichtet, die Resilienz, Kontinuität und Verfügbarkeit ihrer Informations- und Kommunikationstechnologie (IKT)-Systeme sicherzustellen und dabei strenge Datensicherheitsstandards einzuhalten.

CRA

Das Cyber Resilience Act (CRA) zielt darauf ab, Verbraucher und Unternehmen, die Produkte oder Software mit digitalen Komponenten kaufen oder verwenden, zu schützen. Es führt obligatorische Cybersicherheitsanforderungen für Hersteller und Einzelhändler solcher Produkte ein. Diese Verordnung betrifft Produkte, die digitale Elemente enthalten, die die Übertragung von Daten zu einem Gerät oder Netzwerk ermöglichen. Es soll auch das Vertrauen in digitale Technologien fördern, indem sichergestellt wird, dass sie strengen Sicherheitsstandards entsprechen. Hersteller müssen daher sicherstellen, dass vernetzte Objekte, die auf den Markt gebracht werden, strenge Verpflichtungen einhalten, wie z.B. ein 24-Stunden-Benachrichtigungsfenster für erkannte Schwachstellen.

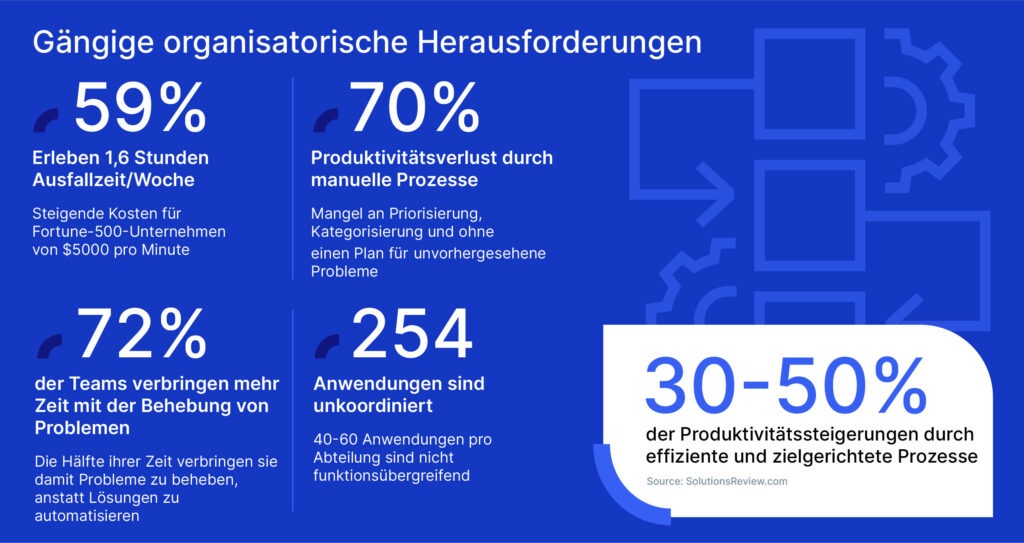

Gängige organisatorische Herausforderungen im Bereich Digital Operations und Cybersicherheit

Die Vorschriften NIS2, CRA und DORA erfordern umfassende Maßnahmen in Dokumentation und Planung. Sie bieten jedoch keine genauen Anweisungen zur operativen Umsetzung, was für Unternehmen angesichts der Komplexität und Interdependenz der Vorschriften eine Herausforderung darstellt.

Viele Organisationen haben sehr isolierte Teams und Tech-Stacks, was die Zusammenarbeit während eines geschäftsbeeinträchtigenden Ereignisses sehr schwierig machen kann. Unternehmen benötigen Technologien, die “Informationsbrücken” zwischen verschiedenen Geschäftseinheiten schaffen. Ohne eine technologische Lösung, die Überwachung, Aktivierung, Zusammenarbeit, Orchestrierung und Reaktion automatisiert, haben Organisationen Schwierigkeiten, die Vorschriften effektiv zu erfüllen.

Everbridge unterstützt durch Operationalisierung der Compliance: Automatisierung und Digitalisierung der Bereitschaft, Kommunikation und Reaktion sowie des Reportings

Everbridge bietet ein zentrales Hub für Vorfallsbereitschaft, Risikobewertung, Krisenmanagement und Servicezuverlässigkeit. Mit anderen Worten, durch die Everbridge-Plattform können Unternehmen drei zentrale Aspekte angemessen operationalisieren: Bereitschaft, Kommunikation & Reaktion und Berichterstattung. Die Everbridge-Lösungen sind darauf ausgelegt, Risiken proaktiv zu identifizieren, zu bewerten und zu überwachen, sofort und genau auf jeden Vorfall zu reagieren, digitale und physische Vermögenswerte zu schützen und Menschen sicher und produktiv zu halten.

CEM-Resilienz in Aktion für den Notfall

Digitale Resilienz & Prepardness – Die Everbridge-Plattform ermöglicht die Integration aller anwendbaren Systeme, um eine klare Sichtbarkeit über Softwareanwendungen und physische Standorte hinweg zu gewährleisten, wodurch ein klares Bild dessen entsteht, was wichtig ist und warum, und schnelleres Entscheiden und Automatisieren ermöglicht wird. Entscheidend ist, dass dieser Schritt hilft, wichtige Stakeholder und Vermögenswerte zu identifizieren, was eines der wichtigsten Elemente bei der Reaktion auf ein Ereignis ist. Verfügbare und nutzbare Datensätze können die Reaktionszeit verbessern und Workflows automatisch anstoßen, anstatt durch manuelle Eingriffe.

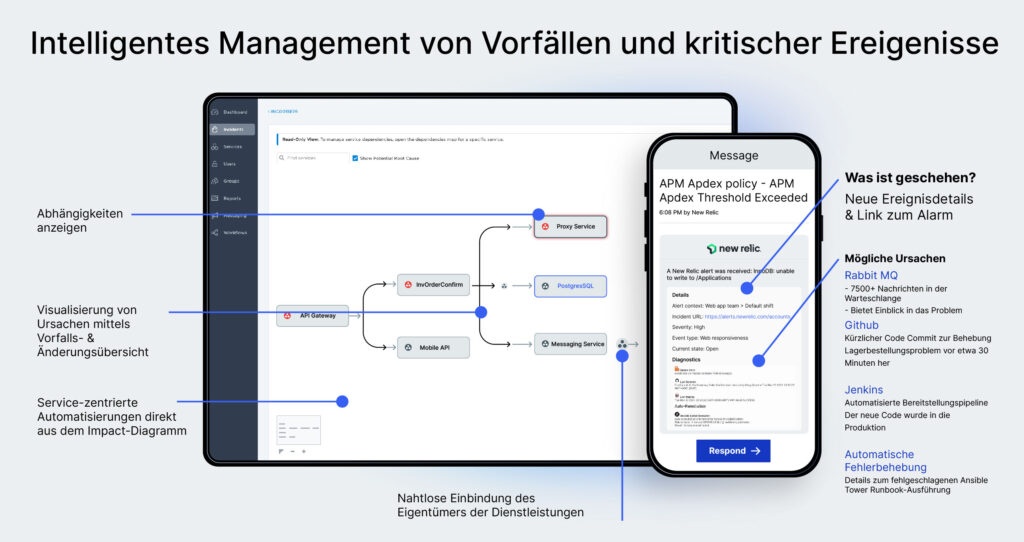

KI-gestützte Informationsverwaltung mit xMatters

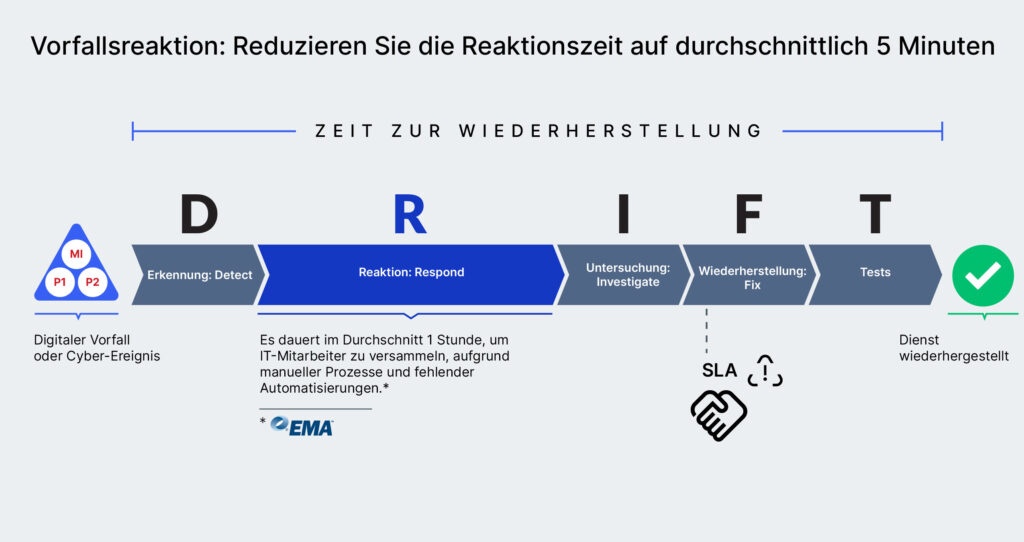

Kommunikation & Reaktion – Nach der Identifizierung des Ereignisses und seiner Auswirkungen unterstützt die Everbridge-Plattform die Orchestrierung der Reaktion. Dies beinhaltet die Identifizierung von Automatisierungsprozessen, die initiiert werden können, die Ausrichtung der Reaktion auf die entsprechenden Standardarbeitsanweisungen (SOP) und die Sicherstellung, dass Aufgaben den richtigen Personen zur richtigen Zeit zugewiesen werden durch „außerbandliche“ Kommunikation, die nicht von der Infrastruktur abhängig ist. Durch die Automatisierung dieses Prozesses kann Everbridge die Reaktionszeit auf Minuten oder Sekunden reduzieren. Darüber hinaus kann die Everbridge-Plattform zur Kommunikation mit Regulierungsbehörden verwendet werden, um relevante Stakeholder auf dem Laufenden zu halten und den Status zu visualisieren, während Schätzungen basierend auf früheren Erfahrungen bereitgestellt werden, was besonders wichtig ist, wenn das Problem E-Mails betrifft.

Reaktion auf kritische Vorfälle und Wiederherstellungszeit

Reporting & Berichterstattung – Die Everbridge-Plattform ermöglicht es Organisationen, Selbstbewertungs- und Lernfähigkeiten für zukünftige Vorbereitung und Reaktion zu entwickeln. Während des Ereignisses werden alle Kommunikationen erfasst, einschließlich, aber nicht beschränkt auf, wer eine Kommunikation erhalten hat, wer darauf reagiert hat, was die Reaktion war und die Reaktionszeit. Auch erfasst wird, ob es überhaupt keine Reaktion gab. Das Gleiche gilt auch für die Aufgabenverteilung und -erledigung für das Echtzeit-Monitoring während des Ereignisses. Vollständige Audit-Logs werden ebenfalls aufgezeichnet und zur Überprüfung/nachträglichen Einbeziehung exportiert. Innerhalb der Simulation können bei Bedarf Situationsberichte erstellt und „Nachbereitungsberichte“ zur Überprüfung bereitgestellt werden. Alle Informationen werden im System erfasst und können bei Bedarf in Nachbereitungsbewertungen verwendet werden.

Mit Everbridge Herausforderungen meistern

Spezielle Lösungen wie die Everbridge-Produktreihe sind entscheidend, um die EU-Richtlinien NIS2, DORA und CRA zu operationalisieren. Durch die Nutzung der Everbridge-Plattform verbessern Cybersecurity- und Vorfallmanagement-Teams ihre Cybersicherheitslage und stärken ihre Compliance mit diesen Vorschriften durch operationelle Resilienz. Everbridge ermöglicht es Teams, Reaktionspläne zu digitalisieren und mit Überwachungs- und Kommunikationslösungen zu verbinden. Die Plattform ermöglicht Automatisierung, rationalisiert Prozesse, verbessert die Sichtbarkeit und befähigt Organisationen, ihre Compliance durch Stärkung der digitalen Resilienz konkret zu demonstrieren.

kann Menschen besser schützen und Unternehmen Zeit und Geld sparen

Cybersicherheit und physische Sicherheit sind zu unterschiedlichen Zeiten und in unterschiedlichen Gebieten entstanden. Schon lange bevor die digitale Transformation überhaupt ein Begriff war, hatte die physische Sicherheit ihr Revier abgesteckt und schützte die Mitarbeiter, Gebäude und andere Vermögenswerte des Unternehmens. Als die Geschäftswelt immer mehr von der Informationstechnologie abhängig wurde, begann die digitale Sicherheit, ihre Muskeln auf ihrem eigenen Terrain spielen zu lassen.

On-Demand: Verbindung Von Cyber-Und Physischer Sicherheit

Heute sind kritische Ereignisse immer schwerwiegender – Naturkatastrophen, extreme Wetterbedingungen, Gewalt am Arbeitsplatz, Unruhen, Terrorismus, Cyberkriminalität und mehr. Einige bedrohen die Sicherheit von Menschen: Mitarbeiter, Vertragspartner, Kunden und Besucher Andere bedrohen Sachwerte: Gebäude und Gelände, Ausrüstung und Inventar. Einige bedrohen den erweiterten Geschäftsbetrieb: Zulieferer, Partner und Logistik. Wieder andere bedrohen die digitale Infrastruktur: Hardware, Software, sensible Daten und geistiges Eigentum. Es lässt sich nicht vermeiden, dass viele kritische Ereignisse all diese Dinge in Gefahr bringen.

Die heutige Trennung von Cybersicherheit und physischer Sicherheit hat viele Unternehmen in eine schlechtere Position gebracht, wenn es darum geht, sich auf Ereignisse, die sowohl ihre physischen wie auch digitalen Werte bedrohen, vorzubereiten und darauf zu reagieren. In dem Maße, in dem Unternehmen Transformationsinitiativen ergreifen, um Silos in Datenbeständen, IT-Systemen, Geschäftsbereichen, regionalen Niederlassungen usw. aufzubrechen, erkennen visionäre Unternehmensleiter, dass sie einen einheitlichen Ansatz für das Management kritischer Ereignisse verfolgen müssen, unabhängig davon, ob es sich um die physische, digitale Sicherheit oder beides handelt.

Digitale und physische Sicherheit gehen Hand in Hand

Bedrohungsprofile sind heute immer schwerer einzuordnen. Viele physische Bedrohungen wie extreme Wetterlagen und Naturkatastrophen können für physische Anlagen und digitale Systeme gleichermaßen katastrophale Folgen haben. Viele Cyberbedrohungen wie Phishing- und Ransomware-Angriffe gefährden digitale Netzwerke und können dazu führen, dass Cyberangreifer die physischen Systeme des Unternehmens kontrollieren. Heutzutage geht es also nicht mehr um physische Sicherheit ODER digitale Sicherheit, sondern um physische UND digitale Sicherheit.

Jedes kritische Ereignis ist einzigartig. Eine Maxime gilt jedoch immer: Je mehr Zeit ohne eine schnelle, entschlossene und geordnete Reaktion vergeht, desto größer sind die Auswirkungen auf Ihre Mitarbeiter, Vermögenswerte und Betriebsabläufe, und desto weniger Möglichkeiten haben Sie, zu reagieren. Vorausschauende, widerstandsfähige Unternehmen integrieren jetzt Cyber- und physische Sicherheit, um eine entscheidende, geordnete und schnelle Reaktion auf kritische Ereignisse zu ermöglichen.

Wie kann die Verschmelzung von Cyber- und physischer Sicherheit die Effizienz verbessern?

Wenn ein kritisches Ereignis eintritt, haben Unternehmen unabhängig von der Ursache oder den potenziellen Auswirkungen die Pflicht, für die Sicherheit ihrer Mitarbeiter und des Unternehmens zu sorgen – und zwar sowohl in Bezug auf die physischen Anlagen als auch auf die digitale Infrastruktur. Das Sicherheitspersonal muss in der Lage sein, auf alle kritischen Ereignisse nach einheitlichen Verfahren zu reagieren.

Während einer Krise muss das Sicherheitspersonal

- bestimmen, wer oder was betroffen sein könnte

- die Relevanz und das relativen Ausmaß der Bedrohung bewerten

- entsprechend reagieren

- klar kommunizieren

Sobald das kritische Ereignis vorüber ist, muss das Sicherheitspersonal

- seine Handlungen analysieren

- aus seiner Reaktion lernen, damit es auf das nächste kritische Ereignis noch besser vorbereitet ist

Die Bedrohung und ihre Auswirkungen müssen in vollem Umfang sichtbar sein. Die Integration von Risikorahmen, Geschäftsprozessen und Krisenreaktion ermöglicht den Teams, sowohl die physische als auch die digitale Sicherheit so klar wie möglich zu überblicken. Integration und Zentralisierung beschleunigen das Management von Vorfällen, sobald sie auftreten, und fördern die kontinuierliche betriebliche Widerstandsfähigkeit.

Ein einheitlicher Ansatz für digitale und physische Sicherheit bündelt wertvolle Ressourcen, zentralisiert die Datenanalyse und verkürzt die Reaktionszeiten, was Leben retten, die Infrastruktur schützen und die Geschäftskontinuität aufrechterhalten kann. Indem sie schnell auf jede Art von Bedrohung mit entschlossenen, präskriptiven Maßnahmen und Anweisungen reagieren, können Unternehmen ihre Mitarbeiter besser schützen und den Schaden an ihren Einrichtungen minimieren. Damit verringert das Unternehmens seine Haftung und minimiert den Umfang der erforderlichen Wiederherstellungsmaßnahmen. Leben zu retten und gleichzeitig Geld zu sparen, ist ein Gewinn für alle Beteiligten.

Fusion Center Software: Die Integration der digitalen und physischen Sicherheit

Die Sicherheitsteams müssen sich um drei zentrale Punkte kümmern:

- Sicherheit der anwesenden Personen

- physische Sicherheit

- Schutz der digitalen Infrastruktur

Unternehmen, die eine Vorreiterrolle bei der integrierten Sicherheit einnehmen, bauen Fusion Center auf, um physische und digitale Sicherheitskompetenzen zu vereinen und so ihre allgemeine Sicherheitslage im Hinblick auf diese drei Punkte zu verbessern.

Was ist ein Fusion Center? Laut StateTech Magazine sind Fusion Center oder Cyber Fusion Center zentralisierte Arbeitsbereiche, die „mehrere Datenquellen in ein einziges, zusammenhängendes Bild integrieren, so dass die Benutzer eine Situation in Echtzeit bewerten und schnell Entscheidungen treffen können.“ StateTech sagt auch, dass Fusion Center „Menschen und Daten zusammenbringen, um Reaktionen auf Bedrohungen besser zu koordinieren“.

Die Fusion Center fassten zunächst im öffentlichen Sektor Fuß (nach Angaben des US-Ministeriums für Heimatschutz gibt es derzeit in jedem der 50 US-Bundesstaaten mindestens ein Cyber Fusion Center). Inzwischen erkennen auch private Unternehmen den Wert eines zentralisierten und einheitlichen Ansatzes für das Management kritischer Ereignisse und investieren nun in die Einrichtung eigener Fusion Center.

Daten sind der Schlüssel zu integrierter digitaler und physischer Sicherheit. Fusion Center zentralisieren Daten aus so vielen verschiedenen Quellen, wie Ihr Unternehmen bereitstellen kann. Dazu gehören HR- und ERP-Systeme, IoT-Geräte, Videoüberwachung, lokale Scanner, Apps zur Kontaktverfolgung, Besucherprotokolle und vieles mehr. Durch die Zentralisierung aller Dateneinspeisungen im Fusion Center können integrierte Sicherheitsteams das vorliegende kritische Ereignis und seine potenziellen Auswirkungen schnell bewerten und entsprechend handeln, um die Sicherheit zu maximieren, den Schaden zu minimieren und die Wirksamkeit der Reaktion zu überprüfen.

Everbridge: Ihr Partner für Critical Event Management durch intelligente Automatisierung

Unabhängig davon, ob ein Unternehmen ein Fusion Center nutzt oder einen traditionelleren Ansatz für die physische und digitale Sicherheit verfolgt, ist ein manueller Ansatz für die Krisenreaktion völlig unzureichend. Unternehmen benötigen automatisierte Tools, die die Widerstandsfähigkeit des Unternehmens erhöhen. Everbridge kann mit seiner CEM-Plattform (Critical Event Management) ein Fusion Center für Unternehmen einrichten, um die unterschiedlichen, aber relevanten Daten zu nutzen und so schnell und entschieden auf kritische Ereignisse reagieren zu können. CEM nutzt intelligente Automatisierung und hilft Unternehmen, das zu schützen, was am wichtigsten ist.

Everbridge CEM sammelt und analysiert relevante Daten und automatisiert eine Vielzahl von Krisenreaktionsprozessen, mit denen Risiken bewertet und betroffene Personen und Vermögenswerte lokalisiert werden, damit Sie schneller und zuverlässiger handeln können. Die Komponenten der CEM-Plattform tragen zur kontinuierlichen Optimierung Ihres Unternehmens und seiner Abläufe bei:

| |

| |

| |

|

Everbridge CEM ist die Fusion-Center-Software für die Notfallvorbereitung und -reaktion, auf die sich Tausende von Unternehmen der Privatwirtschaft und Organisationen des öffentlichen Sektors verlassen, um die Sicherheit ihrer Mitarbeiter und den Betrieb ihrer Unternehmen zu gewährleisten.

Wenn Sie mehr über die Vorteile eines integrierten Ansatzes für Cyber- und physische Sicherheit erfahren wollen, sehen Sie sich unser Webinar Taking a Unified Approach Towards Physical and Cyber Security an.